|

رويكردي عملي به امنيت شبكه لايه بندي شده

(

(۵

در

شماره قبل به سومين لايه كه لايه ميزبان است، اشاره شد. در

اين شماره به لايه برنامه كاربردي بعنوان چهارمين لايه و لايه

ديتا بعنوان پنجمين لايه مي پردازيم.

سطح ۴- امنيت برنامه كاربردي

در حال حاضر امنيت سطح برنامه كاربردي بخش زيادي از توجه را

معطوف خود كرده است. برنامه هايي كه به ميزان كافي محافظت نشده

اند، مي توانند دسترسي آساني به ديتا و ركوردهاي محرمانه فراهم

كنند. حقيقت تلخ اين است كه بيشتر برنامه نويسان هنگام توليد

كد به امنيت توجه ندارند. اين يك مشكل تاريخي در بسياري از

برنامه هاي با توليد انبوه است. ممكن است شما از كمبود امنيت

در نرم افزارها آگاه شويد، اما قدرت تصحيح آنها را نداشته

باشيد.

برنامه ها براي دسترسي مشتريان، شركا و حتي كارمندان حاضر در

محل هاي ديگر، روي وب قرار داده مي شوند. اين برنامه ها، همچون

بخش فروش، مديريت ارتباط با مشتري، يا سيستم هاي مالي، مي

توانند هدف خوبي براي افرادي كه نيات بد دارند، باشند.

بنابراين بسيار مهم است كه يك استراتژي امنيتي جامع براي هر

برنامه تحت شبكه اعمال شود.

تكنولوژي هاي زير امنيت را در سطح برنامه فراهم مي كنند:

·

پوشش محافظ برنامه

– از پوشش محافظ برنامه به كرات به عنوان فايروال سطح برنامه

ياد مي شود و تضمين مي كند كه تقاضاهاي وارد شونده و خارج

شونده براي برنامه مورد نظر مجاز هستند. يك پوشش كه معمولاً

روي سرورهاي وب، سرورهاي ايميل، سرورهاي پايگاه داده و ماشين

هاي مشابه نصب مي شود، براي كاربر شفاف است و با درجه بالايي

با سيستم يكپارچه مي شود.

يك پوشش محافظ برنامه براي عملكرد مورد انتظار سيستم ميزبان

تنظيم مي گردد. براي مثال، يك پوشش روي سرور ايميل به اين

منظور پيكربندي مي شود تا جلوي اجراي خودكار برنامه ها توسط

ايميل هاي وارد شونده را بگيرد، زيرا اين كار براي ايميل معمول

يا لازم نيست.

·

كنترل دسترسي/تصديق هويت-

مانند تصديق هويت در سطح شبكه و ميزبان، تنها كاربران مجاز مي

توانند به برنامه دسترسي داشته باشند.

·

تعيين صحت ورودي

- ابزارهاي تعيين صحت ورودي بررسي مي كنند كه ورودي گذرنده از

شبكه براي پردازش امن باشد. اگر ابزارهاي امنيتي مناسب در جاي

خود مورد استفاده قرار نگيرند، هر تراكنش بين افراد و واسط

كاربر مي تواند خطاهاي ورودي توليد كند. عموماً هر تراكنش با

سرور وب شما بايد ناامن در نظر گرفته شود مگر اينكه خلافش ثابت

شود!

به عنوان مثال، يك فرم وبي با يك بخش

zip code

را در نظر بگيريد. تنها ورودي قابل پذيرش در اين قسمت فقط پنج

كاراكتر عددي است. تمام ورودي هاي ديگر بايد مردود شوند و يك

پيام خطا توليد شود. تعيين صحت ورودي بايد در چندين سطح صورت

گيرد. در اين مثال، يك اسكريپت جاوا مي تواند تعيين صحت را در

سطح مرورگر در سيستم سرويس گيرنده انجام دهد، در حاليكه كنترل

هاي بيشتر مي تواند در سرور وب قرار گيرد. اصول بيشتر شامل

موارد زير مي شوند:

-

كليد واژه ها را فيلتر كنيد. بيشتر عبارات مربوط به فرمانها

مانند «insert»،

بايد بررسي و در صورت نياز مسدود شوند.

-

فقط ديتايي را بپذيريد كه براي فليد معين انتظار مي رود. براي

مثال، يك اسم كوچك ۷۵ حرفي يك ورودي استاندارد نيست.

مزايا

ابزارهاي امنيت سطح برنامه موقعيت امنيتي كلي را تقويت مي كنند

و به شما اجازه كنترل بهتري روي برنامه هايتان را مي دهند.

همچنين سطح بالاتري از جوابگويي را فراهم مي كنند چرا كه

بسياري از فعاليت هاي نمايش داده شده توسط اين ابزارها، ثبت

شده و قابل رديابي هستند.

معايب

پياده سازي جامع امنيت سطح برنامه مي تواند هزينه بر باشد، چرا

كه هر برنامه و ميزبان آن بايد بصورت مجزا ارزيابي، پيكربندي

و مديريت شود. بعلاوه، بالابردن امنيت يك شبكه با امنيت سطح

برنامه مي تواند عملي ترسناك! و غيرعملي باشد. هرچه زودتر

بتوانيد سياست هايي براي استفاده از اين ابزارها پياده كنيد،

روند مذكور موثرتر و ارزان تر خواهد بود.

ملاحظات

ملاحظات كليدي برنامه ها و طرح هاي شما را براي بلندمدت اولويت

بندي مي كنند. امنيت را روي برنامه ها كاربردي خود در جايي

پياده كنيد كه بيشترين منفعت مالي را براي شما دارد. طرح ريزي

بلندمدت به شما اجازه مي دهد كه ابزارهاي امنيتي را با روشي

تحت كنترل در طي رشد شبكه تان پياده سازي كنيد و از هزينه هاي

اضافي جلوگيري مي كند.

سطح ۵ - امنيت ديتا

امنيت سطح ديتا تركيبي از سياست امنيتي و رمزنگاري را دربرمي

گيرد. رمزنگاري ديتا، هنگامي كه ذخيره مي شود و يا در شبكه شما

حركت مي كند، به عنوان روشي بسيار مناسب توصيه مي گردد، زيرا

چنانچه تمام ابزارهاي امنيتي ديگر از كار بيفتند، يك طرح

رمزنگاري قوي ديتاي مختص شما را محافظت مي كند. امنيت ديتا تا

حد زيادي به سياست هاي سازماني شما وابسته است. سياست سازماني

مي گويد كه چه كسي به ديتا دسترسي دارد، كدام كاربران مجاز مي

توانند آن را دستكاري كنند و چه كسي مسوول نهايي يكپارچگي و

امن ماندن آن است. تعيين صاحب و متولي ديتا به شما اجازه مي

دهد كه سياست هاي دسترسي و ابزار امنيتي مناسبي را كه بايد

بكار گرفته شوند، مشخص كنيد.

تكنولوژي هاي زير امنيت در سطح ديتا را فراهم مي كنند:

·

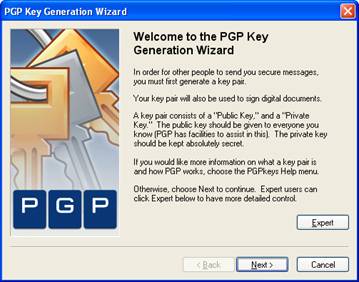

رمزنگاري

– طرح هاي رمزنگاري ديتا در سطوح ديتا، برنامه و سيستم عامل

پياده مي شوند. تقريباً تمام طرح ها شامل كليدهاي

رمزنگاري/رمزگشايي هستند كه تمام افرادي كه به ديتا دسترسي

دارند، بايد داشته باشند. استراتژي هاي رمزنگاري معمول شامل

PKI،

PGP و

RSA

هستند.

·

كنترل دسترسي / تصديق هويت

– مانند تصديق هويت سطوح شبكه، ميزبان و برنامه، تنها كاربران

مجاز دسترسي به ديتا خواهند داشت.

مزايا

رمزنگاري روش اثبات شده اي براي محافظت از ديتاي شما فراهم مي

كند. چنانچه نفوذگران تمام ابزارهاي امنيتي ديگر در شبكه شما

را خنثي كنند، رمزنگاري يك مانع نهايي و موثر براي محافظت از

اطلاعات خصوصي و دارايي ديجيتال شما فراهم مي كند.

معايب

بار اضافي براي رمزنگاري و رمزگشايي ديتا وجود دارد كه مي

تواند تأثيرات زيادي در كارايي بگذارد. به علاوه، مديريت

كليدها مي تواند تبديل به يك بار اجرايي در سازمان هاي بزرگ يا

در حال رشد گردد.

ملاحظات

رمزنگاري تا عمق مشخص بايد به دقت مديريت شود. كليدهاي

رمزنگاري بايد براي تمام ابزارها و برنامه هاي تحت تأثير تنظيم

و هماهنگ شوند. به همين دليل، يك بار مديريتي براي يك برنامه

رمزنگاري موثر مورد نياز است. |